Gender, A. (2017). [e-Book] Most Americans – especially Millennials – say libraries can help them find reliable, trustworthy information, Pew Research, 2017.

La biblioteca goza de un lugar preciado en la cultura americana. En la era post-revolucionaria, las bibliotecas públicas proporcionaron información a los estadounidenses de clase baja y media que no tenían acceso a los salones literarios ni a los clubes de libros privados. En el siglo XX, las bibliotecas abrieron nuevas oportunidades para las mujeres. Hoy en día, La mayoría de los estadounidenses, especialmente los de la generación del milenio, dicen que las bibliotecas pueden ayudarles a encontrar información fiable y confiable tal como demuestra un informe de Pew Research aparecido esta semana.

Los estadounidenses se preocupan por determinar qué noticias y fuentes de información son más fiables y cómo discernir información confiable en línea. Se preocupan por que las noticias falsas está sembrando confusión sobre los acontecimientos actuales. Y muchos expresan su deseo de obtener ayuda.

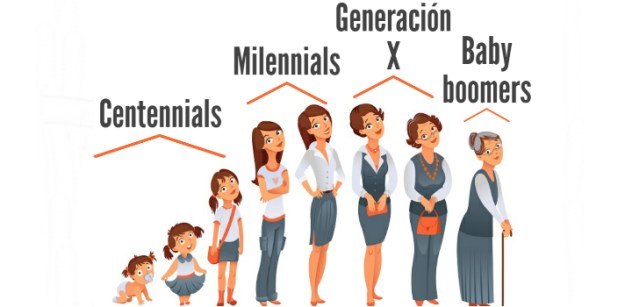

Alrededor de seis de cada diez adultos (61%) dicen que si reciben capacitación sobre cómo encontrar información fidedigna en línea les ayudará en la toma de decisiones y ea la hora de crearse una opinión propia. La mayoría de los estadounidenses dicen que las bibliotecas públicas son útiles a medida que las personas tratan de satisfacer sus necesidades de información. Alrededor de ocho de cada diez adultos (78%) piensan que las bibliotecas públicas les ayudan a encontrar información segura y confiable, y el 76% dice que las bibliotecas les ayudan a aprender cosas nuevas. Además, el 56% cree que las bibliotecas les ayudan a obtener información que les ayuda a tomar decisiones más informadas. Además, son los Millennials (aquellos de entre 18 a 35 años) quienes se destacan como los más ardientes defensores de las bibliotecas, ellos son particularmente dados a decir que la biblioteca les ayuda a encontrar información fiable, en comparación con el 74% de los Baby Boomers (de 52 a 70 años) que dicen lo mismo. Más de ocho de cada diez Millennials (85%) manifiestan que en las bibliotecas les ayudan a aprender cosas nuevas, en comparación con el 72% de los Boomers. Y un poco menos de dos tercios de los Millennials (63%) dicen que la biblioteca les ayuda a obtener información que ayude a la las decisiones que tienen que tomar, en comparación con el 55% de los Boomers..

La biblioteca es vista como un recurso útil, la encuesta muestra que el 55% de los adultos dicen que la biblioteca les ayuda a ganar confianza en la capacitación en el uso de ordenadores, teléfonos inteligentes e internet.

Las personas de color y los hispanos son más propensos que los blancos a creer que el entrenamiento les ayud a la hora de usar recursos en línea y ganar confianza con las herramientas digitales. Del mismo modo, aquellos con una formación inferior a la secundaria son más dados que aquellos con un título de licenciatura a pensar que la formación les ayuda. Siendo las mujeres más propensas que los hombres a expresar esta opinión

Además:

- El 65% dice que las bibliotecas les ayudan a crecer como personas.

- El 49% piensan que las bibliotecas les ayudan a la toma de decisiones sobre cosas que son importantes en sus vidas.

- El 43% cree que las bibliotecas les ayudan a encontrar un trabajo

- El 38% dice que las bibliotecas les ayudan manejarse mejor en un mundo donde es difícil salir adelante.

- 27% piensan que las bibliotecas les ayudan a proteger sus datos personales en Internet

Las mujeres son un poco más dadas que los hombres a informar que las bibliotecas les ayudan a encontrar información segura y confiable (82% vs. 75%), aprender cosas nuevas (80% vs. 73%), crecer como persona (69% vs. 61%), tomar decisiones informadas sobre cosas importantes en sus vidas (54% vs. 44%) y encontrar trabajo (47% vs. 38%).