Rakestraw, Scott. “The AI Trust Crisis.” LinkedIn Pulse, March 22, 2025. https://www.linkedin.com/pulse/ai-trust-crisis-scott-rakestraw-04b2c/

La inteligencia artificial (IA) está transformando diversos sectores, pero la confianza pública en ella ha disminuido, especialmente debido a preocupaciones sobre la privacidad y los deepfakes. Las bibliotecas están adoptando la IA para mejorar sus servicios, pero también enfrentan desafíos en cuanto a privacidad y fiabilidad. Para integrar la IA de manera ética, las bibliotecas deben capacitar a su personal, diseñar programas formativos y asegurar la protección de los datos de los usuarios.

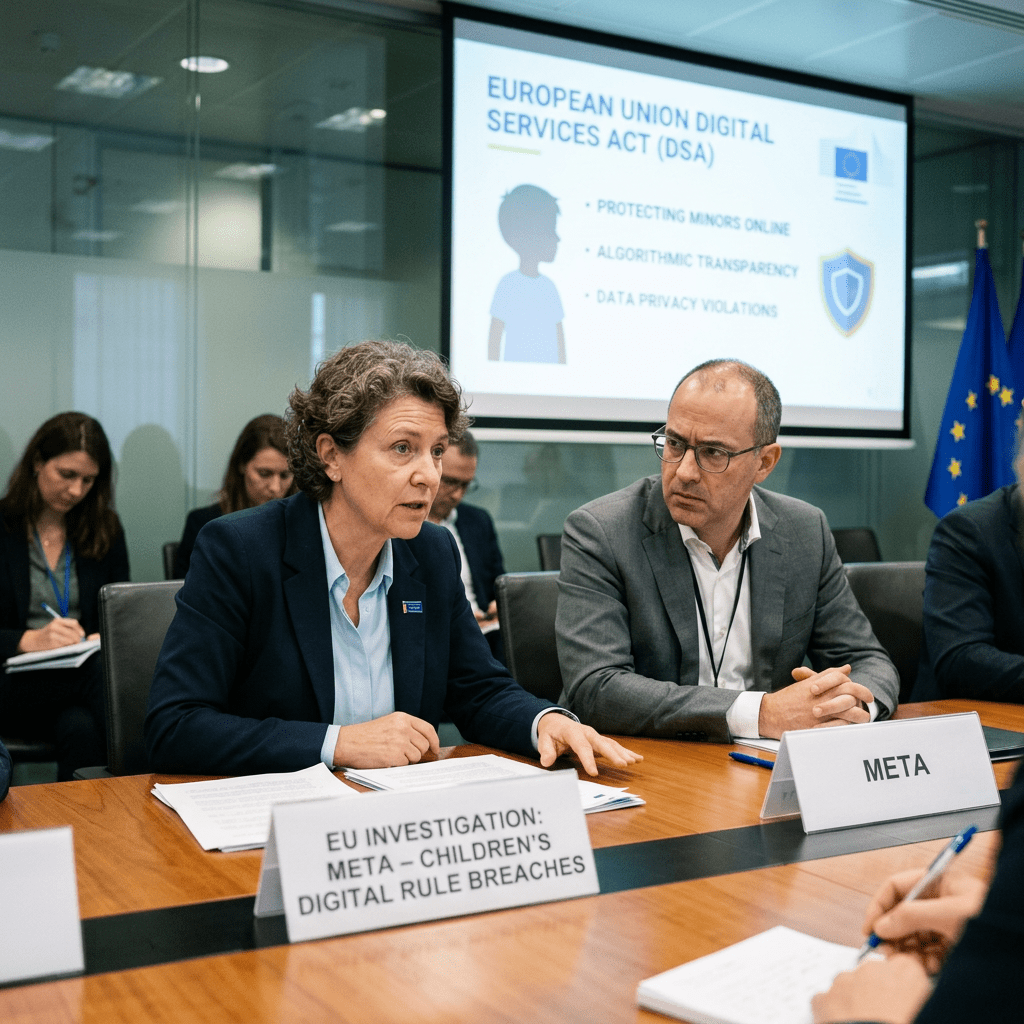

La inteligencia artificial (IA) está transformando todos los sectores, pero la confianza del público en ella está cayendo drásticamente. Según una encuesta de YouGov en marzo de 2025, el escepticismo sobre la IA ha aumentado del 36% al 44% en tres meses, con preocupaciones sobre deepfakes (58%) y privacidad (53%). Sin embargo, su adopción sigue creciendo, con más personas usándola para crear currículums, investigar y desarrollar proyectos creativos.

En España, la percepción pública de la IA es mixta. Según una encuesta del Centro de Investigaciones Sociológicas (CIS), la mayoría de los españoles muestra más preocupación y miedo que optimismo y confianza hacia la IA. Temen que la IA pueda perjudicar el mercado laboral y la creación artística, y abogan por una regulación estricta en su programación y uso. Además, un 93,7% de los encuestados expresa preocupación por la privacidad de sus datos en Internet. A pesar de estas preocupaciones, la adopción de herramientas basadas en IA está en aumento. Casi la mitad de los españoles ha utilizado ChatGPT en el último año, lo que indica una creciente familiaridad con estas tecnologías. Sin embargo, persiste la demanda de transparencia y regulación, con un 92,7% de los ciudadanos considerando que las empresas deben informar cuando utilizan IA

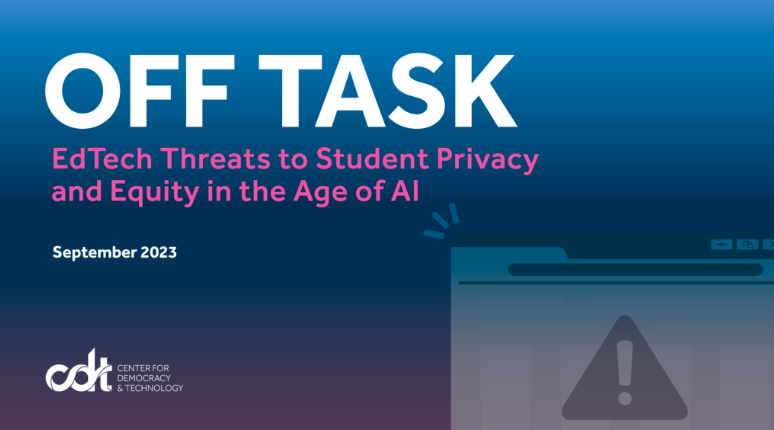

Las bibliotecas no son la excepción. Estas instituciones están adoptando la IA para mejorar la experiencia del usuario, ofreciendo recomendaciones personalizadas, servicios de búsqueda avanzada y gestión eficiente de datos. Sin embargo, este avance también plantea desafíos, como la privacidad de datos y la fiabilidad de la información generada por IA. Las bibliotecas están liderando la alfabetización en IA, capacitando a sus usuarios para interactuar de manera responsable con esta tecnología y preparándolos para el mercado laboral digital del futuro.

En este contexto, las bibliotecas tienen la oportunidad de posicionarse como centros de alfabetización en IA, ayudando a las comunidades a comprender y utilizar esta tecnología de manera informada y ética. Al hacerlo, no solo refuerzan su papel como guardianes del conocimiento, sino que también contribuyen a cerrar la brecha digital y fomentar una sociedad más preparada para los desafíos del futuro.

La implementación de inteligencia artificial (IA) en bibliotecas requiere una estrategia integral que involucre a todos los niveles de la organización. Desde la dirección hasta el personal de atención al público, cada grupo debe asumir un rol clave para garantizar una adopción eficaz y ética de esta tecnología.

Directores y gerentes: Convertir las bibliotecas en centros de alfabetización en IA

Los líderes bibliotecarios tienen la responsabilidad de posicionar sus instituciones como referentes en educación digital y alfabetización en IA. Para lograrlo, es fundamental diseñar programas formativos que ayuden a los usuarios a comprender el impacto de la IA en la sociedad, su funcionamiento y sus riesgos. Además, deben promover la formación del personal para que pueda integrar estas herramientas en los servicios bibliotecarios y fomentar la colaboración con expertos en IA, universidades y otros centros de conocimiento.

Otro aspecto clave es la comunicación con la comunidad. Explicar los beneficios de la IA sin ignorar sus riesgos permitirá que las bibliotecas refuercen su rol como espacios de confianza. También es esencial establecer políticas de uso ético de la IA dentro de la institución, garantizando la protección de los datos personales de los usuarios y la transparencia en los procesos de toma de decisiones.

¿Qué estrategias se recomiendan?

Los líderes bibliotecarios tienen la responsabilidad de posicionar sus instituciones como referentes en educación digital y alfabetización en IA. Para lograrlo, es fundamental diseñar programas formativos que ayuden a los usuarios a comprender el impacto de la IA en la sociedad, su funcionamiento y sus riesgos. Además, deben promover la formación del personal para que pueda integrar estas herramientas en los servicios bibliotecarios y fomentar la colaboración con expertos en IA, universidades y otros centros de conocimiento.

Otro aspecto clave es la comunicación con la comunidad. Explicar los beneficios de la IA sin ignorar sus riesgos permitirá que las bibliotecas refuercen su rol como espacios de confianza. También es esencial establecer políticas de uso ético de la IA dentro de la institución, garantizando la protección de los datos personales de los usuarios y la transparencia en los procesos de toma de decisiones.

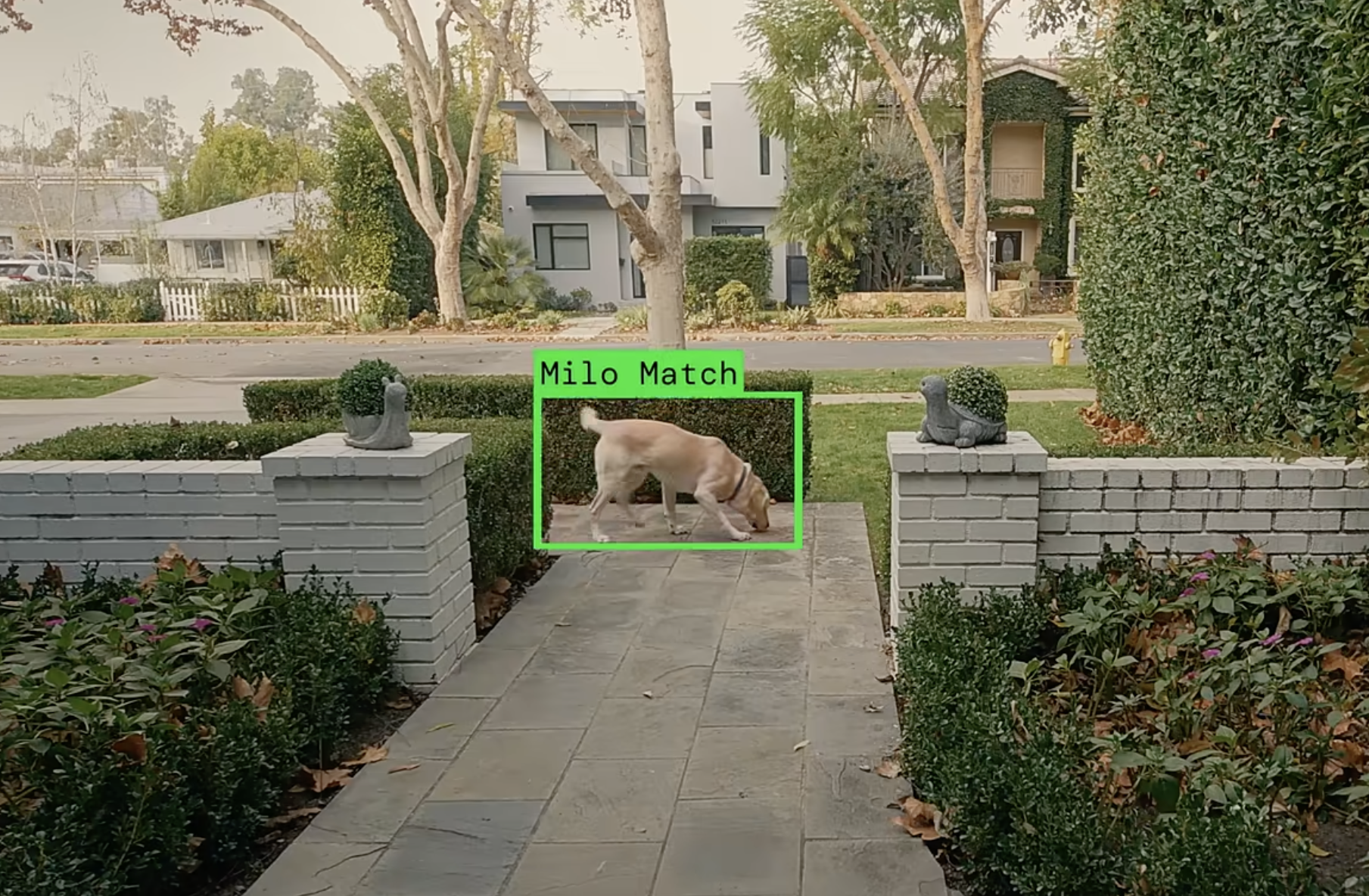

Los equipos de tecnología desempeñan un papel crucial en la integración de la IA en las bibliotecas. Deben evaluar la infraestructura actual para identificar las mejoras necesarias para la implementación de herramientas basadas en IA. Esto implica analizar la capacidad de los sistemas de gestión bibliotecaria, la interoperabilidad con otras plataformas y la seguridad de los datos almacenados.

Otro aspecto clave es la estandarización de la integración de IA en los servicios bibliotecarios. Definir protocolos claros garantizará un uso eficiente y responsable de la tecnología. Además, es fundamental fortalecer la gobernanza de datos, estableciendo mecanismos para proteger la privacidad de los usuarios y evitar sesgos en los algoritmos utilizados.

Para que estos cambios sean efectivos, los equipos tecnológicos también deben trabajar en conjunto con otros departamentos, asegurando que la implementación de la IA esté alineada con los objetivos estratégicos de la biblioteca y responda a las necesidades reales de los usuarios.

El personal de atención al público es el primer punto de contacto con los usuarios y, por lo tanto, debe estar preparado para responder preguntas sobre IA, orientar en el uso de nuevas herramientas y recopilar comentarios sobre las experiencias de los visitantes. Para ello, es esencial que reciban formación continua sobre inteligencia artificial, tanto en sus aplicaciones prácticas como en sus implicaciones éticas y sociales.

Además, este equipo puede desempeñar un papel activo en la promoción del pensamiento crítico en relación con la IA. A través de talleres, clubes de lectura especializados y actividades interactivas, pueden ayudar a los usuarios a comprender cómo la inteligencia artificial influye en la información que consumen y en su vida cotidiana.

Por último, el personal debe actuar como un puente entre los usuarios y los equipos directivos y tecnológicos, transmitiendo sus inquietudes y sugerencias para mejorar la implementación de IA en la biblioteca. Esta retroalimentación es clave para adaptar los servicios a las necesidades del público y garantizar que la tecnología se utilice de manera inclusiva y accesible para todos.