Panitch, Judy. 2025. “Library IT vs. the AI bots.” University Libraries News, June 9, 2025. https://library.unc.edu/news/library-it-vs-the-ai-bots/

Una reciente oleada de bots de inteligencia artificial irrumpió en los sistemas informáticos de las bibliotecas de la Universidad de Carolina del Norte, provocando una grave interrupción de sus servicios. Estos bots automatizados enviaron de forma simultánea miles de solicitudes al catálogo en línea, lo que sobrepasó la capacidad de los servidores. Como consecuencia, el acceso de los usuarios humanos al sistema quedó limitado o bloqueado durante el incidente, afectando seriamente la operatividad digital de la biblioteca.

Lo abrí y lo vi pasar en la pantalla, como en una película de hackers. Las peticiones volaban, miles por minuto. Y empezamos a notar patrones extraños.

Jason Casden

La magnitud del problema no fue evidente de inmediato. Los bots lograron evadir los sistemas básicos de detección, y su actividad no fue reconocida hasta que el sistema empezó a ralentizarse drásticamente. Su comportamiento fue descrito como técnicamente sofisticado, pero ineficiente desde el punto de vista del uso de recursos. Una vez identificado el patrón anómalo, el equipo de tecnología de la información tuvo que intervenir rápidamente para implementar medidas de contención.

Aunque el ataque no tenía una intención maliciosa directa, su impacto fue comparable al de un ataque de denegación de servicio (DDoS). Los bots estaban diseñados para extraer masivamente información del catálogo con el fin de alimentar modelos de inteligencia artificial, lo que generó una carga excesiva en los sistemas. Este fenómeno plantea una amenaza creciente para los archivos digitales y colecciones en línea de instituciones culturales y académicas.

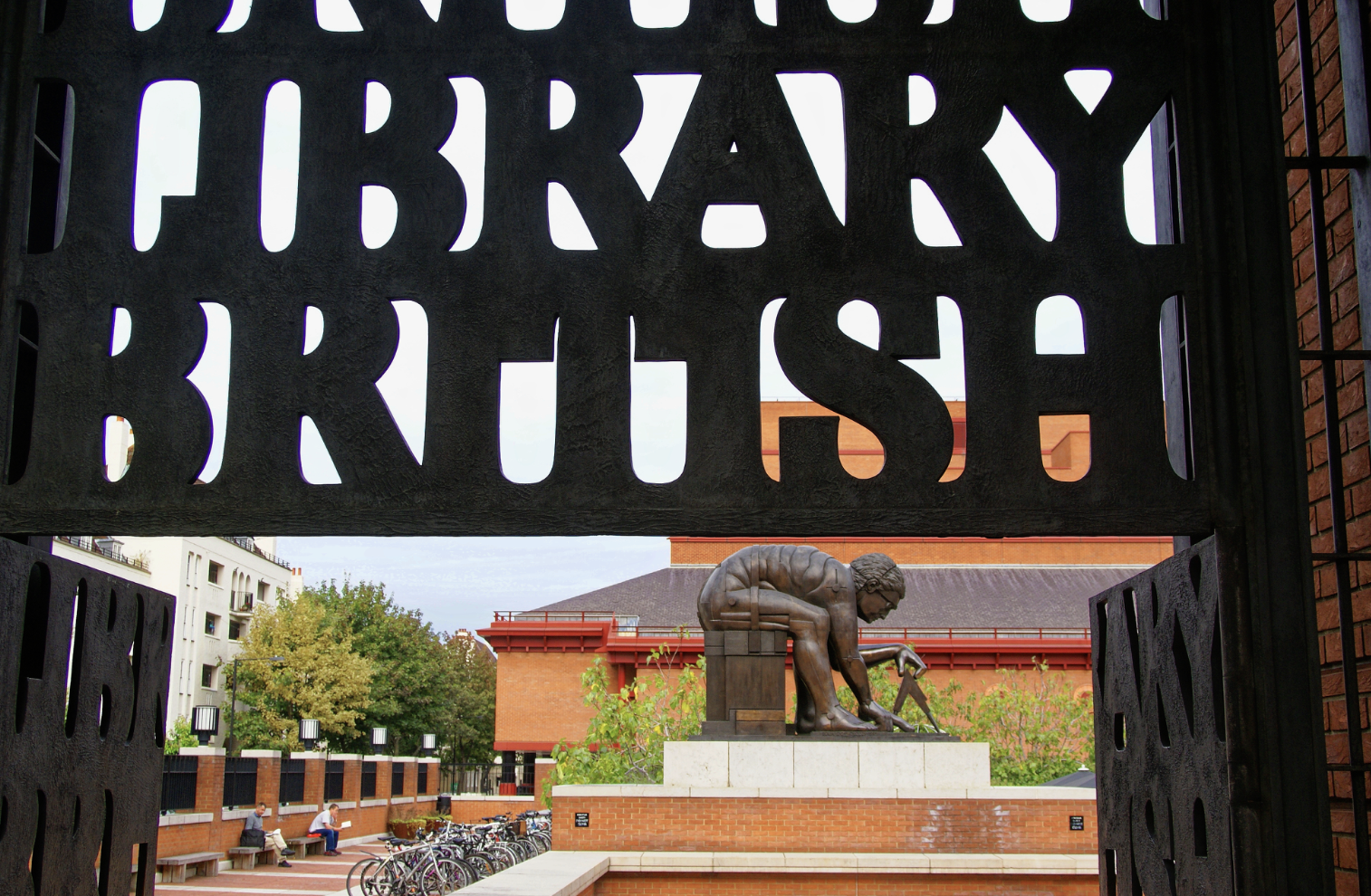

El caso de UNC no es aislado. Instituciones culturales de todo el mundo —incluidas bibliotecas, archivos y museos— están reportando incidentes similares. Estos entornos, comúnmente conocidos por el acrónimo GLAM (Galleries, Libraries, Archives, and Museums), han observado un patrón creciente de tráfico automatizado que compromete su estabilidad tecnológica. El fenómeno sugiere una tendencia global asociada al entrenamiento no regulado de modelos de IA mediante el rastreo de fuentes abiertas.

Frente a este desafío, muchas instituciones están adoptando medidas técnicas para frenar el acceso automatizado, como la modificación de archivos robots.txt, el bloqueo de direcciones IP sospechosas, el uso de CAPTCHAs o la implementación de cortafuegos externos. No obstante, estas defensas generan tensiones con los principios de acceso abierto. La necesidad de proteger los sistemas puede entrar en conflicto con la misión de las bibliotecas de garantizar un acceso equitativo y sin barreras a la información.

Además de las implicaciones éticas, estos ataques automatizados suponen costos reales. Las bibliotecas se ven obligadas a destinar más recursos a la gestión de incidentes, a reforzar su infraestructura digital y, en algunos casos, a asumir mayores tarifas de servicios tecnológicos. Todo ello impacta negativamente en la sostenibilidad operativa de estas instituciones, especialmente aquellas con presupuestos limitados.

En respuesta, la comunidad GLAM está explorando soluciones colectivas. Algunas propuestas incluyen el desarrollo de APIs controladas para permitir un acceso legítimo a los datos sin sobrecargar los sistemas, así como mejoras en los mecanismos de exclusión de bots. Sin embargo, se reconoce que la solución definitiva requiere coordinación a mayor escala. Una combinación de regulación, acuerdos con desarrolladores de IA y colaboración entre bibliotecas e instituciones será clave para proteger los recursos digitales en el futuro próximo.